Desde que a descoberta de uma vulnerabilidade crítica no software WinRAR se tornou pública, em fevereiro, alguns pesquisadores identificaram diferentes tipos de exploits que buscam tirar proveito dessa vulnerabilidade com diferentes propósitos, como a instalação de um backdoor e a distribuição de ransomware. Nos últimos dias, detectamos a publicação em diferentes fóruns de hacking de ferramentas chamadas “builders” que permitem criar arquivos maliciosos personalizados no formato .rar com o malware escolhido pelo operador da ferramenta.

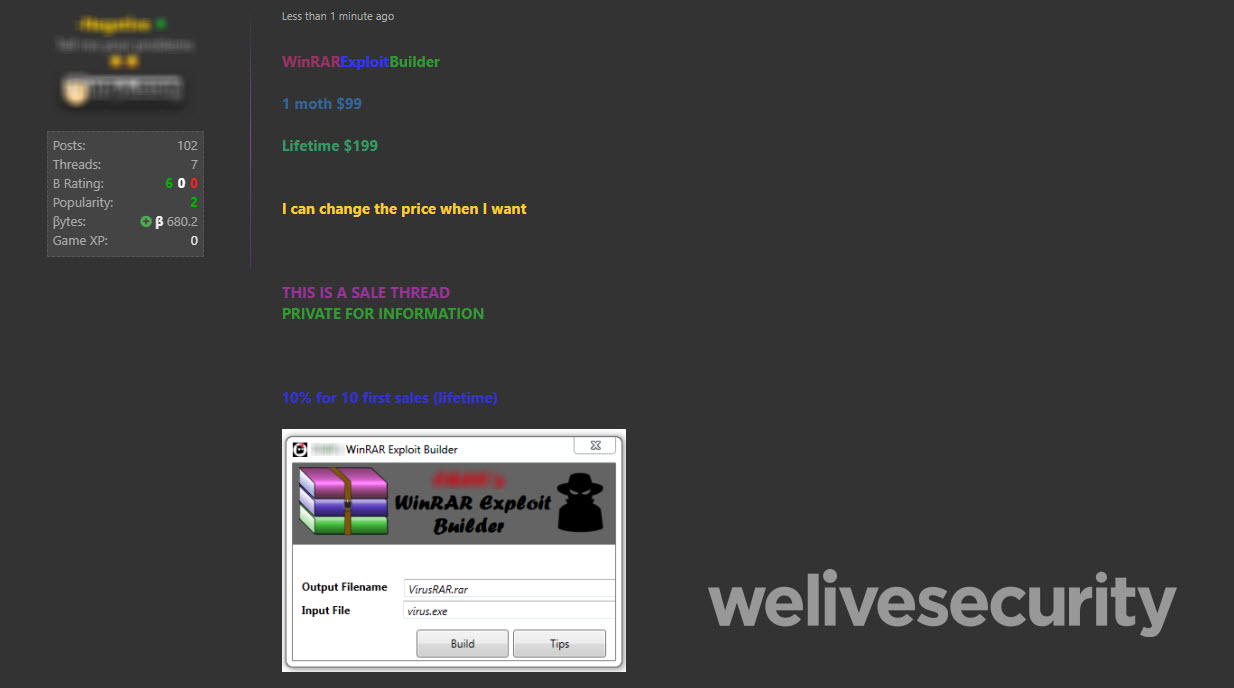

Como você pode ver neste exemplo, os cibercriminosos comercializam a ferramenta por meio de diferentes planos que variam de US$ 99 (mensal) a US$ 199 (único pagamento).

Esse builder só precisa que o usuário escolha o arquivo com o executável malicioso e o nome para o arquivo .rar que conterá o malware. Uma vez extraído o conteúdo do arquivo compactado com o WinRAR, o código malicioso será dropeado e executado na pasta principal assim que o computador seja reiniciado.

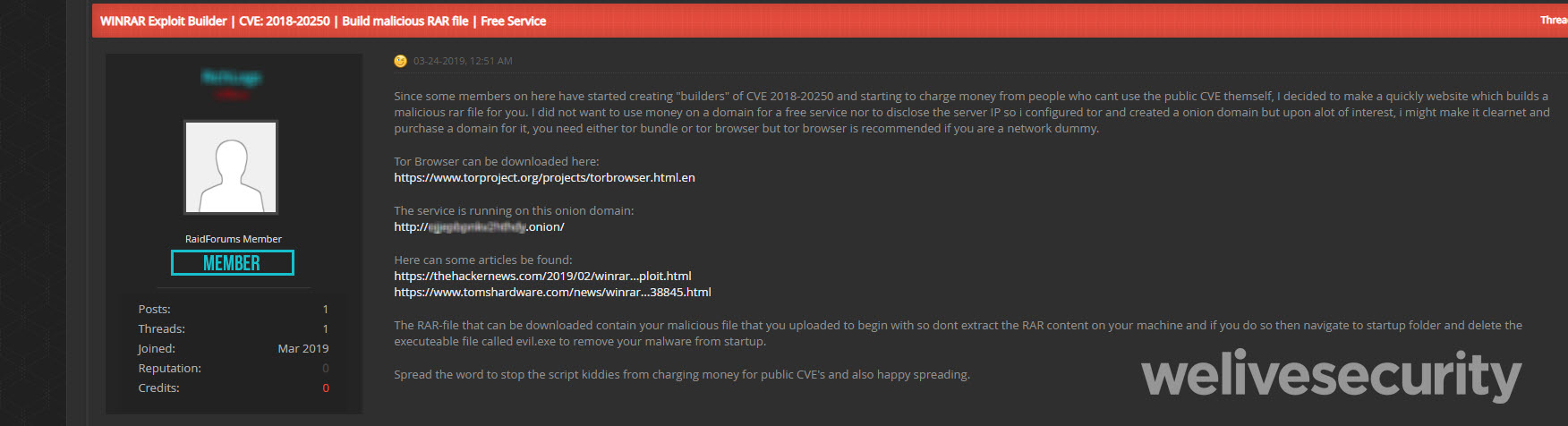

No entanto, assim como existem criminosos que comercializam a ferramenta, também estão aqueles que a oferecem de forma gratuita; o que torna o assunto ainda mais perigoso. Em outro fórum de hacking, um usuário publicou recentemente que ao saber que alguns membros começaram a criar "builders" que se aproveitam da vulnerabilidade CVE-2018-20250 e os comercializam para pessoas que não sabem como desenvolver um exploit para essa vulnerabilidade por conta própria, decidiu criar um site que permite que um arquivo RAR malicioso seja gerado gratuitamente para evitar que novatos, conhecidos em inglês como "script kiddies", obtenham dinheiro para criar uma ferramenta que permita explorar a vulnerabilidade que afeta as versões do WinRAR. anteriores a 5.70.

Na imagem a seguir, você pode ver como outro site oferece a opção de selecionar o arquivo com o executável malicioso para criar um arquivo RAR. No momento de tirar screenshots do site, já haviam sido criados 149 arquivos RAR.

Interface da ferramenta que permite ao usuário adicionar o executável malicioso escolhido para gerar um arquivo RAR que explore a vulnerabilidade CVE-2018-20250 que afeta o WinRAR.

O WinRAR, programa para compactar arquivos, é usado por mais de 500 milhões de usuários em todo o mundo. Considerando o alcance desta ferramenta bastante popular, alertamos os usuários para que estejam atentos aos arquivos RAR que recebem e que atualizem o WinRAR para a versão 5.70, o mais rápido possível.