Pesquisadores da ESET descobriram um novo grupo de aplicativos bancários falsos que encontraram uma forma de chegar à loja oficial do Google Play. Oferecendo um aumento no limite de crédito do cartão para usuários de três bancos na Índia, os aplicativos maliciosos solicitam detalhes do cartão de crédito e dados de acesso para serviços bancários pela Internet usando métodos fraudulentos. Mas o pior é que as informações roubadas das vítimas são vazadas na Internet e em texto simples, através de um servidor exposto.

Os aplicativos falsos foram enviados ao Google Play em junho e julho de 2018 e instalados por centenas de usuários antes de serem excluídos após a ESET informar a Google. Os aplicativos foram publicados com o nome de três desenvolvedores diferentes, cada um representando um banco indiano diferente. No entanto, os três aplicativos estão relacionados a um cibercriminoso.

Como os aplicativos funcionam?

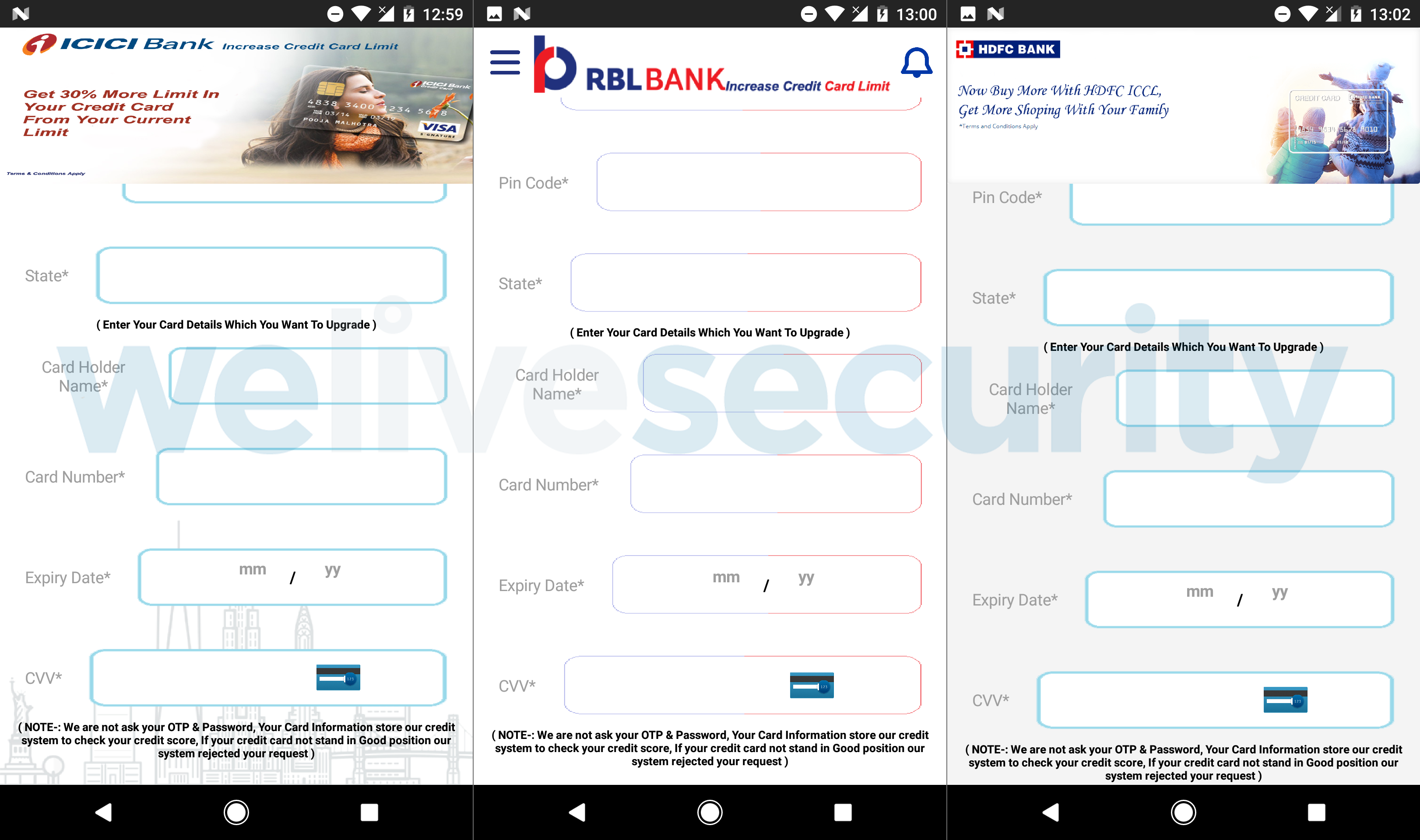

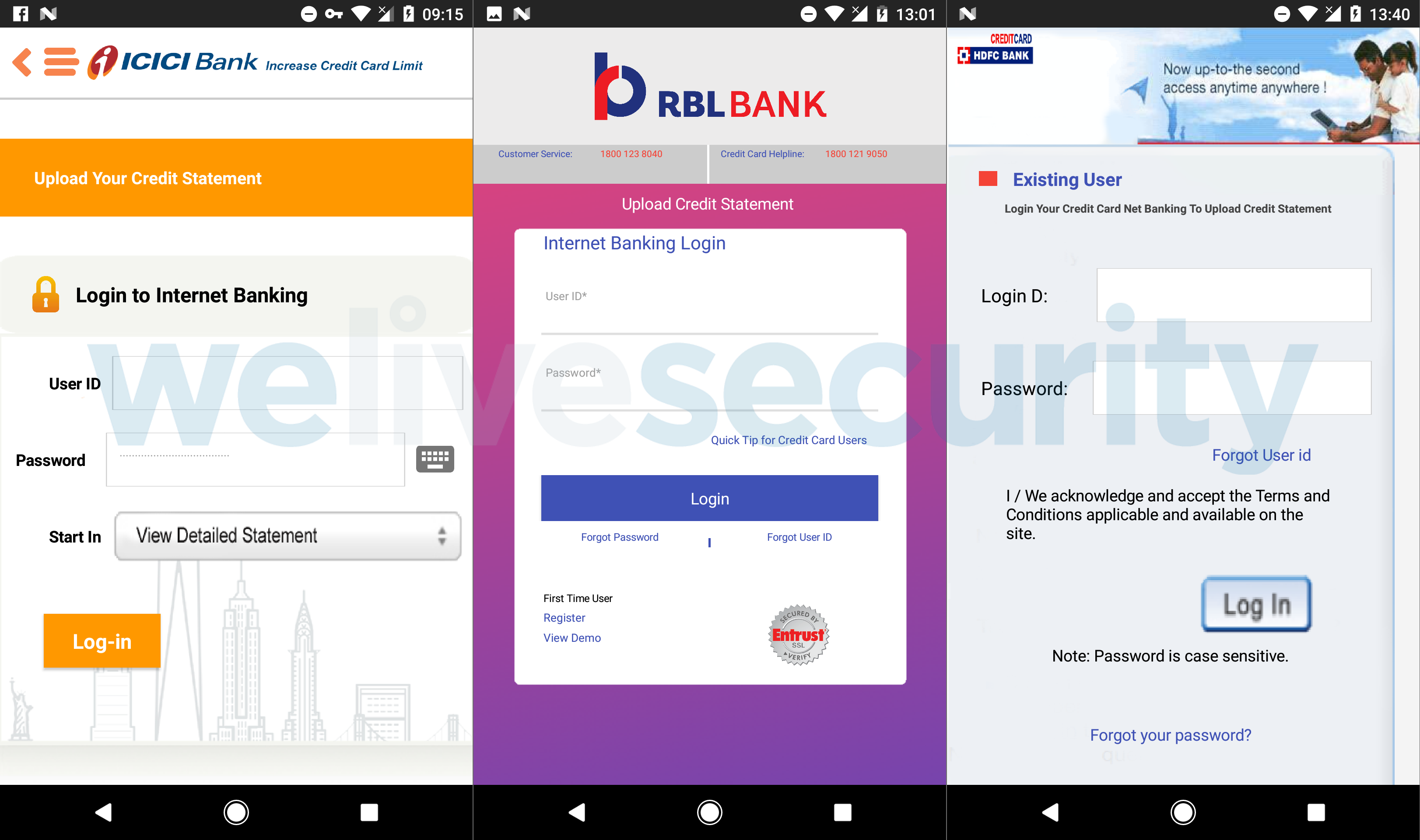

Os três apps seguem o mesmo procedimento. Uma vez executados, é exibido um formulário (Imagem 2) no qual são solicitados os detalhes do cartão de crédito. Se os usuários preencherem o formulário e clicarem em "enviar", eles serão encaminhados a um formulário solicitando dados de acesso ao serviço home banking (Imagem 3). O interessante é que, embora todos os campos estejam marcados como obrigatórios (*), ambos os formulários podem ser enviados em branco – um indicador claro de que estamos diante de algo suspeito.

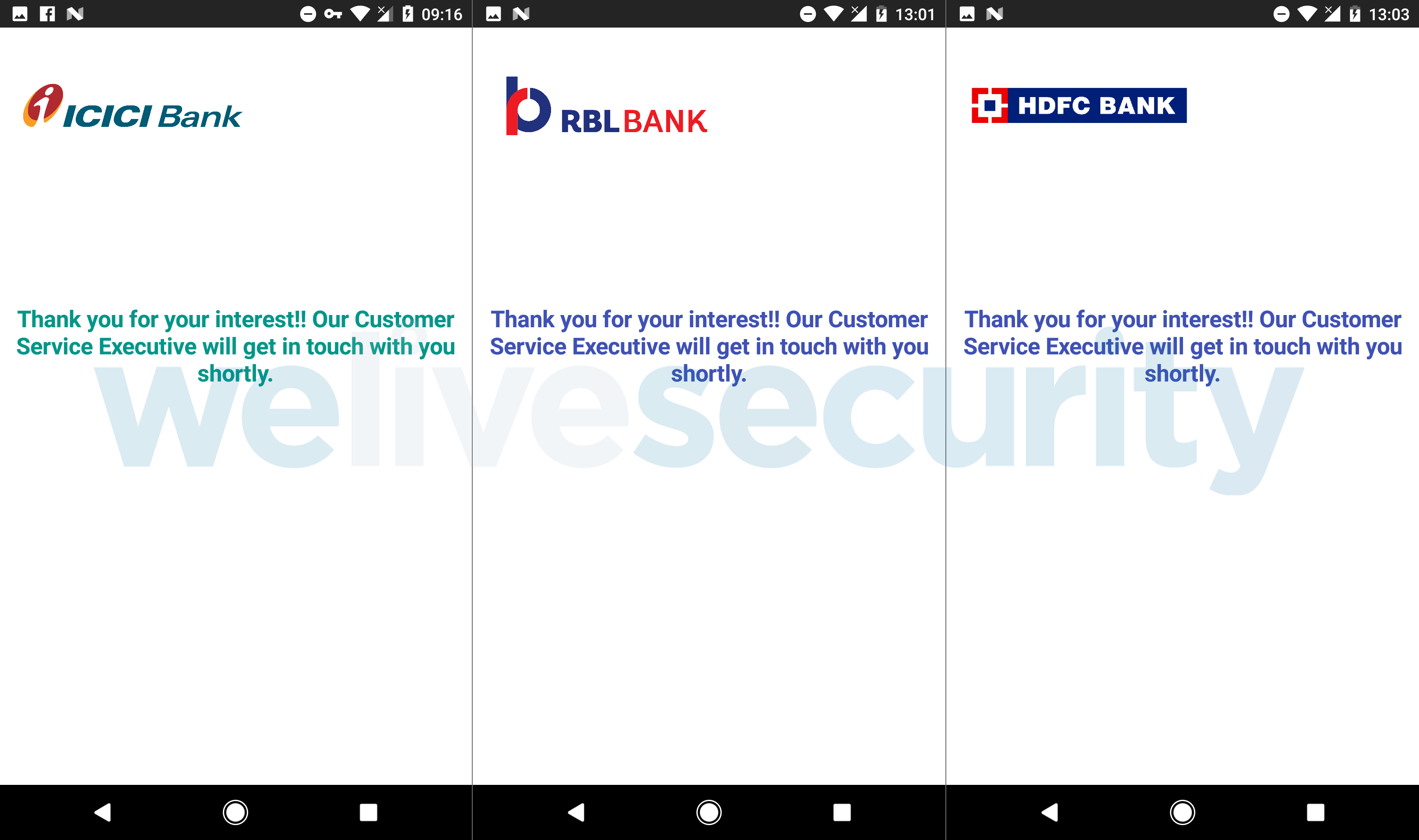

Clicando nos dois formulários (sendo ou não completados) os usuários são direcionados para uma terceira e última tela na qual se agradece ao usuário pelo interesse e lhe informa que um "executivo de atenção ao cliente" entrará em contato o mais rápido possível (Imagem 4). Embora a realidade, obviamente, é que ninguém irá se comunicar com a vítima e, a partir desse momento, o aplicativo não oferece nenhum tipo de funcionalidade.

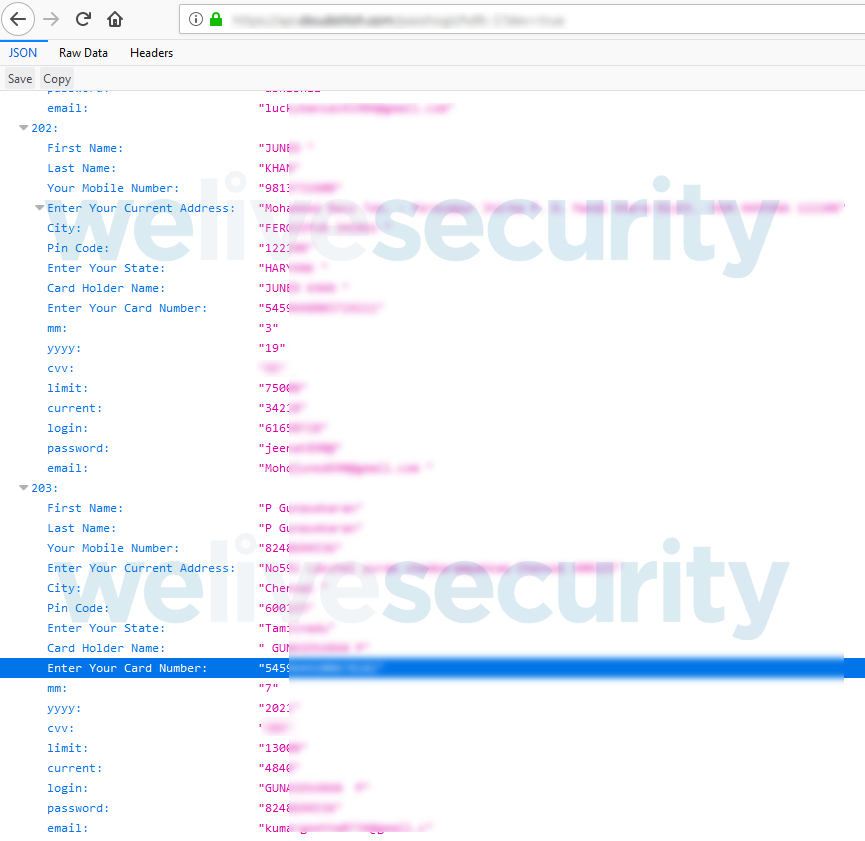

Enquanto isso, os dados inseridos através dos formulários falsos são enviados para o servidor do invasor em texto simples. O servidor que armazena esses dados roubados é acessível a qualquer pessoa com o link e sem a necessidade de autenticação. Para a vítima, isso aumenta consideravelmente o potencial do prejuízo, já que os dados roubados não estão disponíveis apenas para o invasor, mas estão nas mãos de qualquer pessoa com acesso ao link.

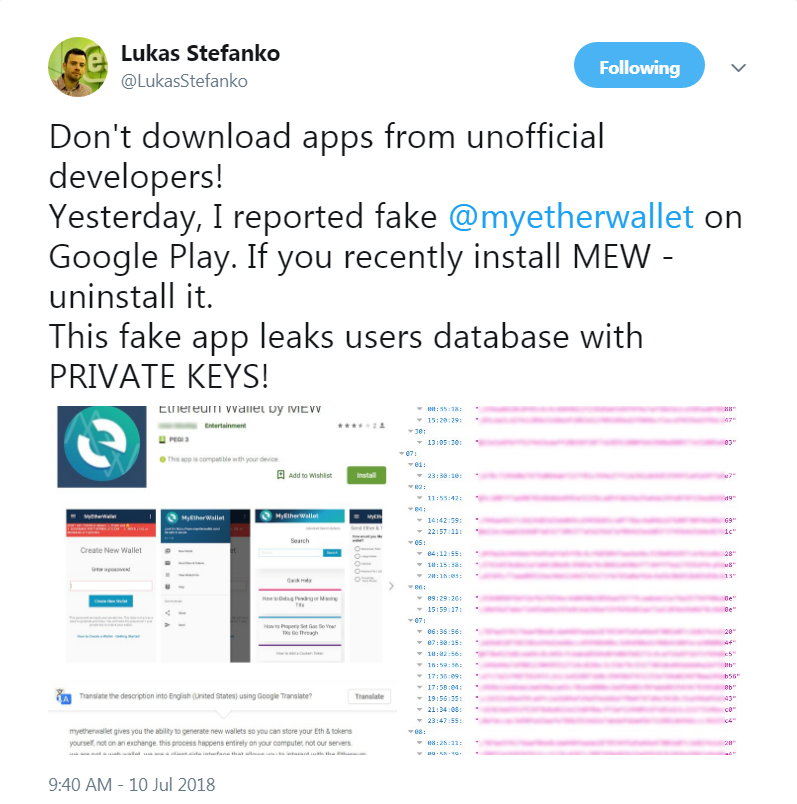

Recentemente, alertamos sobre outro aplicativo malicioso que vaza informações roubadas para que qualquer pessoa possa vê-las - um falso aplicativo MyEtherWallet, que expõe as chaves privadas para as carteiras das vítimas. Esta descoberta destaca a necessidade de ser extremamente cauteloso quando se trata de baixar aplicativos financeiros de qualquer tipo.

Como estar protegido

Se você tiver algum desses aplicativos maliciosos instalados, recomendamos desinstalá-los o mais rápido possível. Verifique sua conta bancária em busca de qualquer atividade suspeita e altere o código do seu cartão, assim como seu código de acesso, para o serviço home banking.

Confira algumas dicas para evitar ser víctima de aplicaciones desse tipo:

- Apenas confie nos aplicativos bancários que estejam associados ao site oficial do seu banco.

- Nunca insira informações de acesso à sua conta bancária em um formulário quando não tiver certeza sobre a segurança da página ou se suspeitar de sua legitimidade.

- Preste atenção ao número de downloads, à avaliação do aplicativo e aos comentários que outros usuários deixam no Google Play.

Mantenha seu dispositivo Android atualizado e use uma solução de segurança confiável. No caso dos produtos da ESET, eles detectam esses aplicativos maliciosos como o Android/Spy.Banker.AHR.

Aplicativos bancários legítimos cuja identidade foi substituída:

| App name | Package name |

|---|---|

| iMobile by ICICI Bank | com.csam.icici.bank.imobile |

| RBL MoBANK | com.rblbank.mobank |

| HDFC Bank MobileBanking (New) | com.hdfc.retail.banking |

IoCs

Pelo momento, não publicaremos os indicadores de compromisso para não expor as informações filtradas das vítimas.