Depois de diversos ataques ocorridos ao longo dos últimos anos, os usuários de dispositivos móveis começaram a entender a verdadeira importância de proteger seus smartphones e tablets para impedir que códigos maliciosos sejam instalados em seus aparelhos. Como as informações guardadas nesses dispositivos se tornaram cada vez mais importantes, o risco de perdê-las passou a ser algo cada vez mais assustador.

No entanto, muitos usuários ainda não sabem o que fazer para identificar atividades maliciosas em seus dispositivos. Além disso, para complicar o cenário, um cibercriminoso pode implementar medidas a fim de evitar que a ameaça seja percebida, principalmente após o malware ser instalado na aparelho da vítima.

Atrasar a execução de ações maliciosas, usar apenas redes Wi-Fi ou diminuir a realização de atividade na presença do usuário podem ser algumas das estratégias utilizadas pelo malware para passar despercebido. No entanto, ocasionamente, a atividade maliciosa deverá ser executada e é quando algumas pistas podem ser identificadas para detectar atividades ilegítimas.

Separamos alguns sinais que podem te ajudar a saber se o seu smartphone ou tablet foi vítima de um ataque:

#1 Comportamento estranho do sistema operacional ou apps

Uma pista para diagnosticar um malware em seu dispositivo pode ser a falha repentina de apps que funcionavam sem nenhum problema. Se você não tiver feito nenhum processo recente de atualização do sistema ou do app e, inesperadamente, ele começa a fechar ou exibir várias mensagens de erro, saiba que algum código malicioso pode estar interferindo no funcionamento normal do seu dipositivo.

O malware pode tentar aproveitar as vulnerabilidades presentes nos aplicativos do sistema e, em seguida, usá-las para acessar permissões que não foram concedidas ou mesmo explorar a plataforma e executar comandos com permissões de administrador. Essa tentativa de se aproveitar dos pontos fracos de outros apps pode acabar em erros perceptíveis pelos usuários.

Além disso, um aplicativo malicioso pode estar sobrecarregando os recursos do dipositivo. Como os smartphones e os tablets são dispositivos pessoais que conhecemos com alto grau de detalhamento, é possível perceber se o aparelho está funcionando normalmente ou não: as chamadas e mensagens não chegam ao destino, você fica sem bateria rapidamente e assim por diante.

Conhecer os aplicativos instalados em seu dispositivo pode facilitar a rápida identificação de qualquer outro app que não tenha sido autorizado. Além disso, também verifique quais são as permissões autorizadas e se podem gerar despesas em seu nome por meio de compras on-line.

Você deve ter em conta que muitos aplicativos maliciosos se disfarçam de componentes do sistema, portanto, um app pode não ser realmente o que parece. Se o aplicativo solicitou permissões de administrador, talvez não seja possível desinstalá-lo nas configurações do sistema. Por isso, é importante que você seja extremamente cuidadoso com as permissões concedidas aos aplicativos no momento da instalação ou execução do app.

#2 Histórico com ligações ou mensagens desconhecidas

Sempre que puder, verifique o seu histórico de ligações e mensagens. Muitas famílias de códigos maliciosos tentam realizar ligações ou enviar mensagens para números internacionais premium. Este tipo de malware acaba tendo um impacto direto sobre o usuário, considerando que a vítima deve pagar as despesas ilegais.

#3 Uso excessivo de dados

Os apps maliciosos podem estar usando o sistema de dados para comunicação com centros de comando e controle operados por cibercriminosos para baixar pedidos e atualizações, assim como informações roubados do dispositivo.

Se você costuma vertificar o uso de dados pelos apps, será possível perceber as alterações nos padrões de consumo. Dessa forma, é possível verificar se o fluxo de envio e recebimento de dados se tornou mais volumoso e compará-lo com o uso do dispositivo: se houver troca excessiva de informações exatamente nos momentos em que você não usa o dispositivo, é hora de estar atento, pois algo de errado pode estar ocorrendo.

#4 Recebimento ou envio de mensagens SMS estranhas

Um dos canais mais utilizados pelos cibercriminosos para controlar os dispositivos infectados é o envio de mensagens SMS com comandos que o código malicioso irá interpretar para, em seguida, executar ações. Muitas amostras de malware manipulam os registros de mensagens e removem todo o conteúdo que pode ser suspeito para o usuário. No entanto, algumas dessas mensagens podem acabar não sendo excluídas, o que faz com que a vítima possa ler o conteúdo que é recebido e enviado.

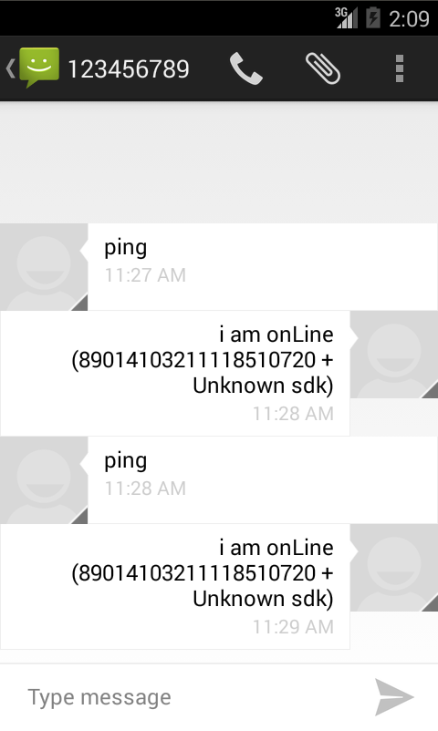

Por exemplo, a imagem a seguir ilustra um "bate-papo" mantido por um dispositivo infectado com um bot e a máquina que atua como o centro de comando e controle. Nesse caso, o usuário pode perceber a recepção de mensagens SMS com o comando «ping».

Os códigos maliciosos para dispositivos móveis também podem usar o envio de mensagens SMS para outros números da lista de contatos do dispositivo, usando esse mecanismo para incentivar outros usuários a baixar conteúdo malicioso de links específicos. Se seus amigos receberem mensagens estranhas do seu dispositivo, é melhor dar uma “olhadinha” em seus apps instalados.

#5 Conta telefônica com movimentos desconhecidos

O envio de mensagens SMS, a realização de ligações ou o uso do sistema de dados será refletido em novas despesas para o usuário. A verificação minuciosa mensal das despesas com o seu smartphone ou tablet é uma boa prática para detectar rapidamente atividades maliciosas.

Você deve ter em conta que muitos malwares tentam se passar por lojas de aplicativos oficiais para roubar suas informações de cartão de crédito. Por isso, se você está acostumado a fazer esse tipo de compra através de seu dispositivo móvel - ou qualquer outra plataforma – é fundamental também verificar os movimentos em tais serviços para observar qualquer tipo de cobrança que esteja fora da rotina.

O que fazer se o seu smartphone ou tablet estiver infectado?

Se, por algum dos motivos acima, você achar que foi infectado por algum código malicioso, poderá instalar uma solução de segurança confiável que execute uma varredura do seu dispositivo para tentar identificar a ameaça. Você também pode ir ao serviço oficial fornecido pelo vendedor para que eles possam resolver o problema.

Caso você tenha conhecimento técnico, pode tentar remover a ameaça pelos seus próprios meios através de um console de comandos.

Além disso, caso você suspeite que algumas informações confidenciais foram roubadas do seu dispositivo, altere os dados de acesso aos serviços que foram usados no dispositivo.

A prevenção deve estar em primeiro lugar

Para evitar péssimas experiências e aproveitar a tecnologia disponível com segurança, você deve adotar uma abordagem proativa e preventiva a fim de proteger os dados contidos em seu dispositivo:

- Utilize a versão mais recebente do sistema operacional e aplicativos.

- Faça o backup de todas as informações do seu dispositivo, ou pelo menos as mais valiosas.

- Use soluções de segurança atualizadas e fornecidas por uma empresa que possua boa reputação.

- Faço o download de aplicativos através de lojas oficiais, onde as chances de ser infectado com malwares são realmente bem pequenas.

- Use o bloqueio de tela e lembre-se que o padrão pode ser facilmente adivinhado e é menos seguro do que um PIN. Não se esqueça: a senha é sempre a melhor escolha.

- Criptografe o conteúdo do seu dispositivo.

- Tente evitar processos de root ou jailbreak no dispositivo.