É claro que, nos últimos anos, a virtualização teve uma aceitação considerável nas empresas e, mais do que uma tendência, tornou-se um padrão do setor de segurança. A adesão dessa tecnologia inclui benefícios principalmente relacionados às capacidades de armazenamento e processamento em uma infraestrutura cada vez mais reduzida.

No processo de adoção e migração para esses tipos de soluções, várias questões devem ser consideradas para manter serviços confiáveis e disponíveis. Por esta razão, a segurança torna-se um elemento necessário para mitigar as ameaças digitais, a fim de evitar que o funcionamento de sistemas virtualizados seja impactado por um eventual incidente.

Riscos de segurança em ambientes virtualizados

As ameaças digitais podem afetar sistemas que funcionam em ambientes físicos ou virtuais. No entanto, para a proteção existem condições específicas voltadas para cada ambiente, assim como a implementação de medidas de segurança. Especialmente se considerarmos que a administração de sistemas virtualizados funciona a partir de um hipervisor.

O hipervisor (também conhecido como monitor de máquinas virtuais) é o software que permite imitar o hardware em que as máquinas virtuais são executadas, de tal forma que pode funcionar diretamente no hardware dos equipamentos físicos ou em um sistema operacional.

Independentemente da forma como funcione, os riscos podem estar escondidos. É possível identificar ameaças que escapam do ambiente virtual, como no caso do Venom: uma vulnerabilidade que permitia a um cibercriminoso ou um programa malicioso sair do ambiente de uma máquina virtual e afetar o computador anfitrião ou outras máquinas virtuais, executando-se no equipamento.

"As ameaças digitais podem afetar sistemas que funcionam em ambientes físicos ou virtuais"

A vulnerabilidade estava presente no código-fonte do hipervisor, considerando que a falha poderia afetar os principais sistemas operacionais encontrados em ambientes virtuais. Basicamente, a vulnerabilidade correspondia a um transbordamento de dados, depois de enviar dados de parâmetros especialmente modificados para o controlador do hipervisor, o que permitiria a execução de código arbitrário e a obtenção de acesso ao sistema.

Além disso, se o hipervisor estiver sendo executado em um sistema operacional, talvez ocorra uma maior exposição a ameaças que podem afetar não só os sistemas virtualizados, mas também aqueles que procuram afetar o sistema operacional anfitrião. Em outras palavras, é preciso lidar com as ameaças focadas adequadamente nos sistemas operacionais que foram virtualizados e orientados para os sistemas anfitriões.

Proteções de segurança agent-based x agentless

Portanto, quando você deseja proteger os sistemas operacionais e as informações hospedadas em máquinas virtuais, é possível aplicar diferentes proteções de segurança, dependendo das características da infraestrutura de cada empresa.

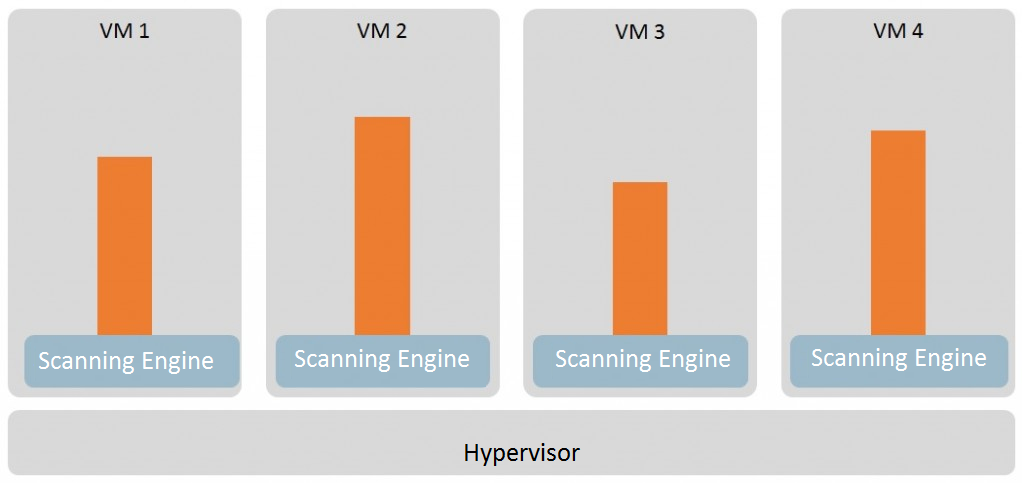

No caso específico da proteção contra códigos maliciosos, uma opção simples é a instalação do software antimalware em cada um dos sistemas virtualizados, considerando uma solução compatível com os ambientes virtuais. Este tipo de proteção é conhecida como baseada em agentes (agent-based). No entanto, sem dúvida, isso se opõe à ideia de obter a maior eficiência de recursos de hardware.

Como qualquer outro software, um antivírus consome recursos de cada uma das máquinas virtuais nas quais está localizado (tanto espaço em disco como memória). Acontece que uma ferramenta antimalware em cada sistema requer seu próprio mecanismo para análise e identificação de códigos maliciosos, atualizações independentes do próprio software e o banco de dados de assinaturas de malware.

A demanda por recursos aumenta linearmente com base no número de máquinas virtuais. No modelo tradicional cliente-servidor, se o programa antivírus executar atualizações ou varreduras, isso ocorrerá simultaneamente em todos os sistemas virtuais. Da mesma forma, quando um cliente antivírus reconhece algum tipo de malware, geralmente o coloca em quarentena ou começa a escanear e a limpar toda a máquina virtual, o que também resulta em consumo de recursos.

Isso é conhecido como "tempestades AV", um termo usado para descrever os problemas operacionais causados pelo uso convencional de antivírus em máquinas virtuais. Eles ocorrem quando uma varredura ou atualização do banco de dados de assinatura de vírus é realizada simultaneamente em várias máquinas, o que pode levar a um aumento súbito no consumo de recursos ou redução de desempenho. Em casos mais críticos, pode ser gerada uma negação de serviço caso os recursos físicos sejam excedidos pelos sistemas virtuais.

Obviamente, esses problemas não passaram despercebidos pela indústria de antivírus. Os fornecedores de segurança oferecem soluções específicas para ambientes virtuais. Por exemplo, suporte para virtualização com base em tecnologia que impede uma análise redundante (Shared Local Cache). Depois que um arquivo é escaneado e identificado como não-malicioso, ele se torna parte de uma white list e todas as outras instâncias desse arquivo são ignoradas a partir de análises futuras.

Através deste método, estima-se que cerca de 70% das varreduras podem ser evitadas em um sistema típico, através de uma análise inteligente que elimina a necessidade de escanear arquivos duplicados, resultando em um menor consumo de recursos e na mitigação das tempestades AV. A seguinte imagem mostra um diagrama sobre uma implementação agent-based nas máquinas virtuais.

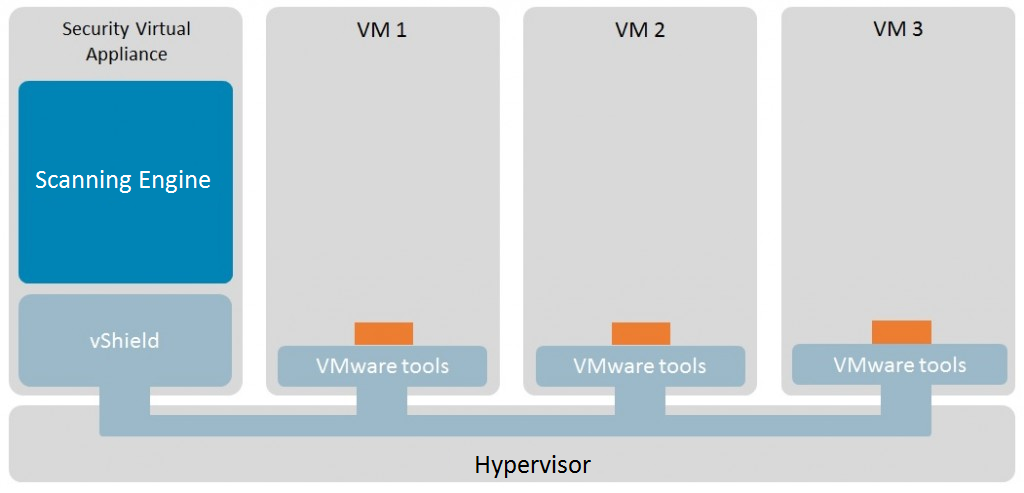

Para otimizar recursos, foram desenvolvidas outros tipos de proteção como o agentless. Assim como o nome indica, não requer um agente em cada sistema. Pelo contrário, é utilizada uma máquina virtual especializada ou SVA (Security Virtual Appliance) que mantém o mecanismo de análise e identificação de malware, juntamente com a atualização do banco de dados, para fornecer segurança às máquinas virtuais que estão sendo executadas no hipervisor.

Esta tecnologia conhecida como vShield foi desenvolvida pela VMWare, um dos fabricantes de soluções de virtualização mais populares. A principal vantagem que oferece é o baixo consumo de recursos, considerando que as funcionalidades básicas do antivírus estão concentradas em um único "appliance" que oferece proteção para todos os sistemas virtualizados.

As tarefas de exploração são otimizadas, entre outras razões, porque uma nova máquina virtual gerada é quase instantaneamente protegida sem a necessidade de instalar um software adicional. Além disso, as atividades de migração ou atualização são realizadas de forma simples, funcionando somente no SVA.

Com a solução sem agentes, o problema das tempestades AV é mitigado, considerando que as atualizações são aplicadas somente no SVA, enquanto que a análise das máquinas virtuais é feita de forma controlada.

Uma limitação técnica é a proteção limitada, uma vez que apenas as funções básicas dos antivírus como varredura no acesso e baixa demanda, principalmente porque não é possível monitorar outros recursos, como a memória das máquinas virtuais. Além disso, no lado comercial, neste momento, essa proteção é compatível apenas com a tecnologia proprietária da VMWare. O gráfico a seguir mostra a estrutura para a implementação de uma proteção agentless:

Sejam sistemas virtualizados ou físicos, a segurança é fundamental

Portanto, em termos de tecnologia de segurança em sistemas virtuais e especificamente falando de soluções antimalware, é necessário que em primeiro lugar seja compatível com a tecnologia de virtualização, para que possa funcionar da mesma maneira que seria em um sistema físico.

Para adotar essa proteção, as principais considerações a serem feitas são o tipo de hipervisor utilizado, os recursos de hardware e software, bem como as necessidades de segurança e a tecnologia de virtualização selecionada.

Uma vez que os sistemas operacionais virtuais funcionam em conjunto com as ferramentas de proteção contra malware, é necessário continuar aplicando as medidas de segurança amplamente recomendadas pelas melhores práticas (como políticas de segurança ou filtragem de conexões). Não importa que seja um sistema operacional virtualizado, uma vez que a maioria das ameaças digitais podem ser executadas da mesma forma, exceto aquelas que são projetados para identificar e burlar estes tipos de ambientes.

Para finalizar, como foi possível perceber, ambas abordagens oferecem vantagens e desvantagens, o que deve ser equilibrado ao projetar uma estratégia de proteção contra códigos maliciosos e outras ameaças digitais em ambientes virtualizados.