Normalmente, quando realizamos qualquer busca (sobre praticamente qualquer assunto), utilizamos os buscadores disponíveis na Internet para encontrar informações, sites, fotos, documentos e muito mais. Existem vários, alguns mais conhecidos do que outros, embora geralmente funcionem de forma bem semelhante. No entanto, você já pensou no espectro de dispositivos móveis como um lugar onde é possível encontrar respostas?

Neste post, falaremos sobre o Shodan, um buscador de dispositivos conectados à Internet.

Essa ferramenta pode indexar resultados de forma diferente dos buscadores habituais: no lugar de mostrar conteúdos como fotos, vídeos, frases e texto, o Shodan utiliza o leque de endereços IP 0.0.0.0/0 e realiza uma conexão com as portas. Ou seja, da mesma forma como uma varredura com o nmap mostra o que não é visível em um site, a utilização de algo mais técnico como um banner grabbing pode nos proporcionar informações específicas sobre um servidor.

Para utilizar esse buscador é preciso criar uma conta pessoal gratuita (também existe uma versão paga), com a qual é possível acessar a um número limitado de 100 resultados por busca. Apesar de parecer um número pequeno, é possível obter muitas informações.

Veja como usar o Shodan.

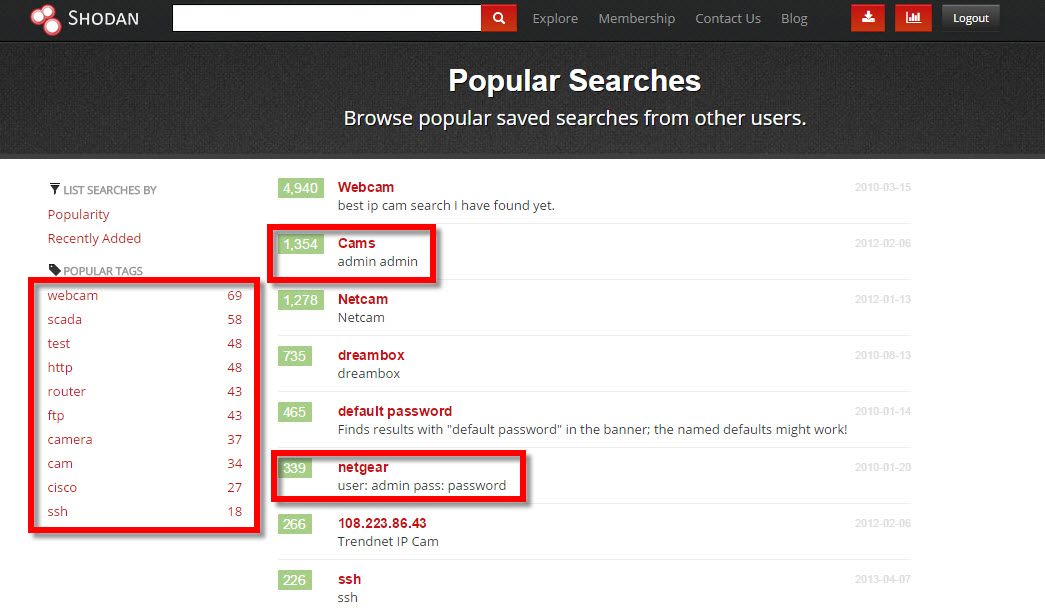

Depois que a sessão é iniciada, aparecerá uma janela como a seguinte:

É possível ver na coluna esquerda uma unidade com os rótulos mais utilizados, enquanto que do lado direito estão as subcategorias, como é o exemplo das câmeras web com usuário e senha “admin” (configurações de fábrica). Além disso, também é possível aplicar filtros para as buscas, como por exemplo o nome do país, sistema operacional e as categorias de endereços IP, entre outros.

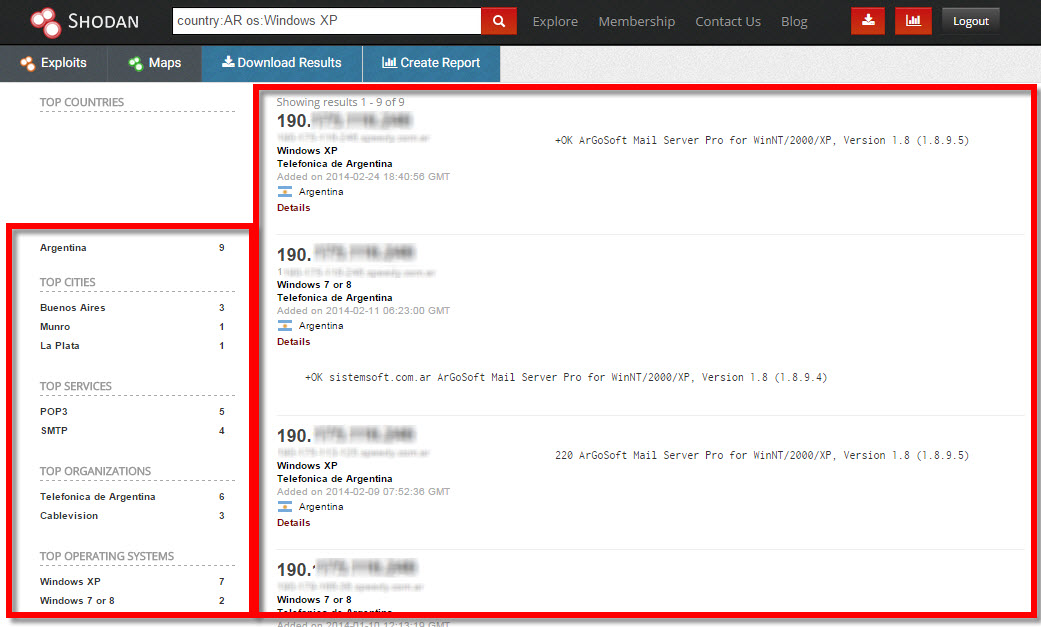

Veja o exemplo a seguir:

Apenas para exemplificar, realizamos uma busca na Argentina (correspondente ao filtro country:AR) para que possa buscar equipamentos conectados com sistema operacional Windows XP dentro do país, (Filtro os:Windows XP).

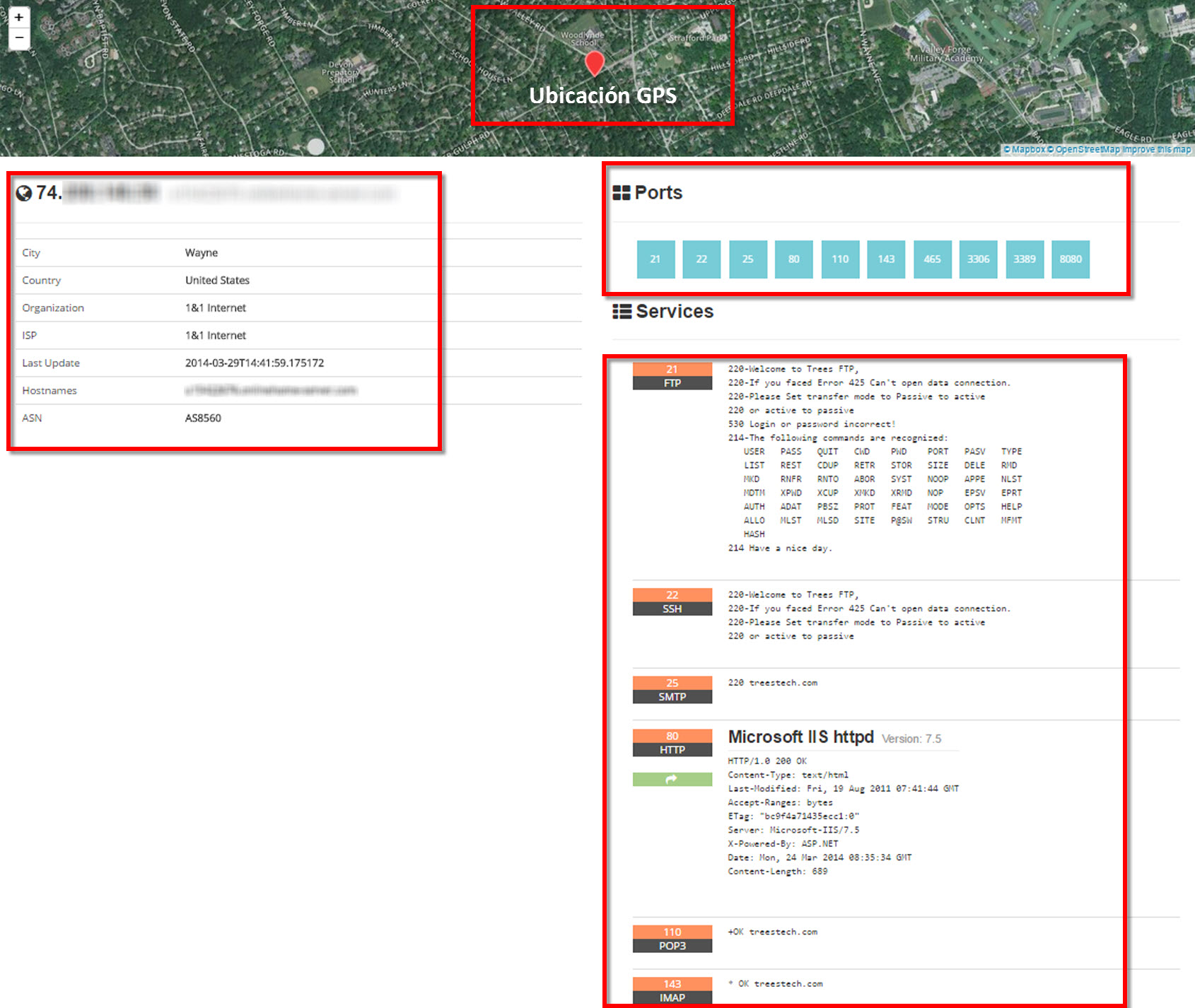

Se você acessar a um desses resultados, poderá obter mais informações. Veja o seguinte exemplo:

O exemplo mostra informações sobre as portas que estão abertas nesse servidor, o fornecedor de serviços e, inclusive, as informações sobre cada um dos serviços que estão sendo executados. Esses tipos de informações se tornam muito valiosas na hora em que um atacante tenta vulnerar um equipamento. Por isso, é fundamental ter em conta algumas considerações:

- Trocar usuários e senhas de fábrica

- Alterar as configurações de fábrica, como unidades, painéis de administração e outros

- Modificar os banners dos aplicativos, para que não mostrem informações reais

- Manter o firewall atualizado

- Contar com uma solução de segurança instalada e atualizada

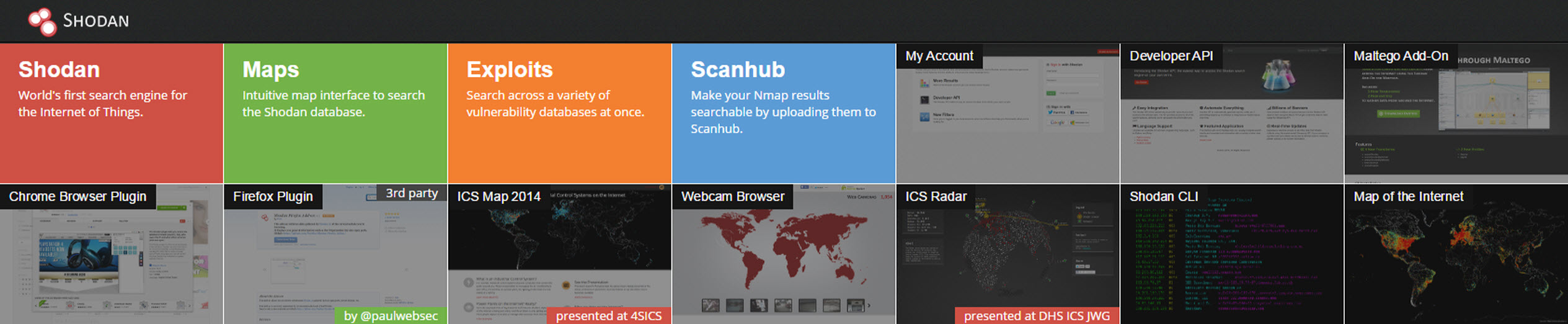

Esse buscador tem evoluído e incorporado cada vez mais ferramentas, inclusive com a integração de outros aplicativos como o Firefox, o Chrome e o Maltego, entre outros. Também inclui algumas funcionalidades extras como mapas que utilizam a geolocalização ou buscas de exploits.

Na captura (a seguir) é possível observar as funcionalidades disponíveis:

Como vimos até agora, o potencial desse buscador de dispositivos realmente é muito poderoso. Não é nenhuma novidade entre os cibercriminosos, considerando que já o utilizam há bastante tempo, como no caso das câmeras IP com senhas de fábrica que mostravam na web tudo o que gravavam. Além da questão sobre possuir ou não senhas, também se trata de uma invasão à privacidade do proprietário, ou seja, uma atividade ilegal.

Considerando que as informações são cada vez mais públicas, a prioridade número um em práticas de segurança deve ser eliminar as configurações de fábrica nos equipamentos. Por exemplo, no caso dos roteadores, os usuários e senhas de fábrica de cada modelo estão disponíveis apenas através de uma busca na Internet.

Apesar de muitos usuários não darem muita atenção para os roteadores, considerando que não guardam arquivos, é importante ter em conta que a partir desses aparelhos saem todas as conexões (por onde também entram). Por isso, através desses pequenos equipamentos, os atacantes podem modificar as buscas para direcionar as vítimas para sites de phishing ou, até mesmo, para páginas com malware. Por isso, é fundamental cuidar da segurança desses aparelhos da mesma forma como fazemos com os computadores.

Eliminar as configurações de fábrica e atualizar os aplicativos (e o sistema operacional) para a última versão disponível fará com que os vetores de ataque sejam reduzidos. Por isso, sugerimos a utilização desse tipo de ferramenta para verificar o status do seu site e, dessa forma, poder trabalhar de forma proativa para resolver os problemas que possam ser apresentados. Para finalizar, também utilize uma ótima e atualizada solução de segurança. Aproveite a tecnologia sem preocupações.