Quando usamos a Internet, grande parte das informações recebidas e transmitidas são registradas. No entanto, é possível saber o que fazemos na rede até mesmo quando optamos por usar o navegador no modo privado ou encriptamos as informações.

Nesse sentido, a navegação anônima é útil para evitar o rastreamento dos sites que tentam conhecer os nossos hábitos e preferências, utilizar serviços que tenham sido restringidos em nosso país ou manter o anonimato em comunicações que sejam sensíveis. Junto com outras condutas, é possível evitar que as nossas informações sejam registradas por terceiros.

Um serviço que permite tornar as atividades anônimas é o Tor (The Onion Router), um software livre que junto com uma rede de computadores voluntários esconde o seu endereço IP (número que identifica a máquina na rede) e atribui outra de qualquer parte do mundo. Apesar da informação não ser um segredo, tampouco é um assunto de outras pessoas.

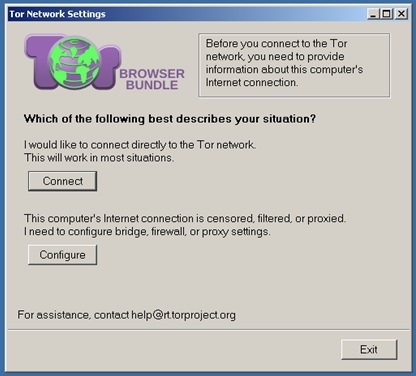

Nesse post explicamos como utilizar a ferramenta em um sistema Windows. Para começar, baixe o Tor (preferencialmente por meio de um site oficial). A forma mais simples de começar é com o navegador pré-configurado, através do pacote Tor Browser Bundle. A instalação cria uma pasta que inclui a aplicação Start Tor Browser. Conta com duas opções: conectar-se de forma direta com a rede do Tor ou configurar o aplicativo no caso de que exista alguma restrição na rede.

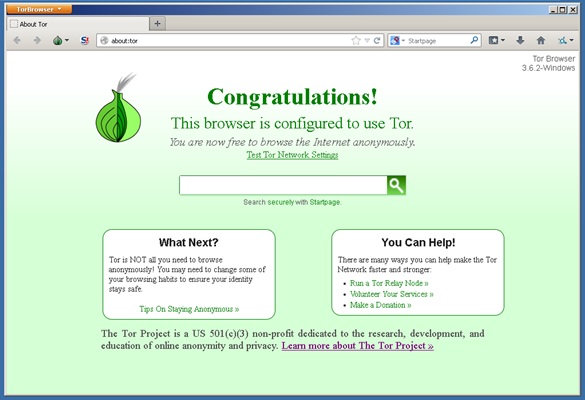

A primeira opção (Connect) executa o navegador, a partir do qual já pode começar a navegar de forma anônima na rede.

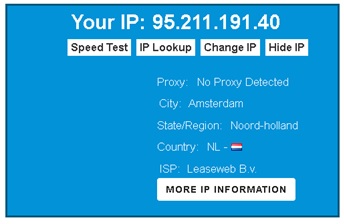

De forma aleatória se atribuí um endereço IP para a sua conexão, que geograficamente se encontra em outro lugar. Essa mudança permite esconder a sua localização física. Para verificar isso, é possível usar serviços que permitem conhecer o endereço IP com o qual navega.

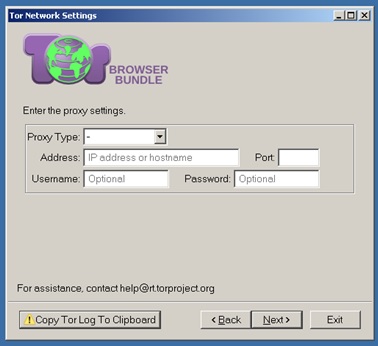

Com a segunda opção (Configure), é possível configurar a ferramenta para três casos: se utiliza um proxy, se está protegido por um firewall ou se o Provedor de Serviços da Internet (ISP, siglas em inglês) bloqueia as conexões do Tor.

Para o primeiro caso, se deve proporcionar o tipo de proxy, o endereço IP e a porta. Se é requerido pelo servidor, deve introduzir o nome do usuário e a senha.

No segundo caso, se a navegação realizada está protegida por um firewall (de rede ou host), é necessário indicar as portas permitidas para os serviços web.

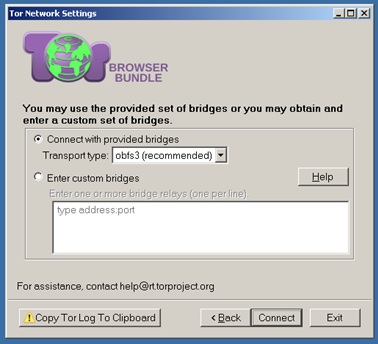

Para o terceiro caso, é possível configurar bridges se algum ISP bloqueia as conexões do Tor para ter o controle sobre as comunicações.

No entanto, o que é um bridge? Para funcionar, o Tor faz uso de uma rede de computadores através das quais redireciona o tráfego antes de mostrar o endereço IP modificado. Esse tráfego deve passar por pelo menos três computadores (ou pontos) antes do destino.

O ISP pode bloquear os pontos que são conhecidos, por essa razão, a configuração do bridge consiste em incluir um ponto que não é conhecido publicamente e, portanto, não pode ser bloqueado:

Com essas dicas básicas, você poderá começar a navegar de forma anônima pela Internet.