Neste ano, a ESET já havia revelado um levantamento que apontou o Brasil como líder na propagação global de trojans bancários. Para acompanhar melhor este crescimento, entre maio e junho (também deste ano), a ESET realizou uma outra análise, desta vez, sobre a atuação dos trojans bancários, que atualmente são uma das ameaças mais detectadas no país.

Muitos desses códigos maliciosos chegam aos equipamentos por meio de engenharia social, que enganam as vítimas para que possam executar o malware sem desconfiarem que trata-se de uma aplicação maliciosa. Por isso, a forma mais comum que os cibercriminosos utilizam para a distribuição desses malware é através de campanhas de phishing, nas quais mensagens com anexos ou links maliciosos são enviados para uma grande quantidade de emails e tentam induzir os destinatários a abri-los.

Segundo o levantamento, nos últimos meses, trojans bancários constam como uma das 10 ameaças mais encontradas no Brasil, principalmente a família TrojanDownloader.Banload (figura 1), cujo intuito é evadir-se das proteções de segurança existentes nos computadores das vítimas e realizar o download de outros códigos maliciosos voltados a roubar informações bancárias.

Figura 1: Dez famílias de malware mais detectadas no Brasil, entre o período de 9 de maio e 9 de junho deste ano.

Trojan bancário mais detectado

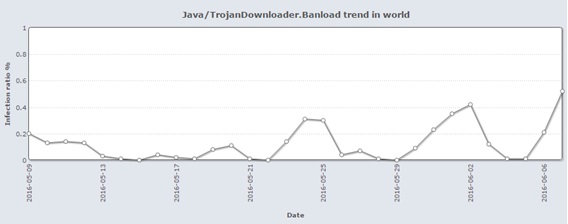

Entre os dias 9 de maio e 9 de junho deste ano, o Laboratório da ESET América Latina observou que campanhas de phishing utilizaram principalmente malwares da família Java/TrojanDownloader.Banload para realizar ataques neste período, ficando em primeiro lugar no ranking das famílias de trojans bancários mais detectadas no Brasil; e em terceiro lugar entre todas as famílias de malware existentes.

Figura 2: Distribuição geográfica das detecções de TrojanDownloader.Banload pelo mundo.

Campanhas de Phishing

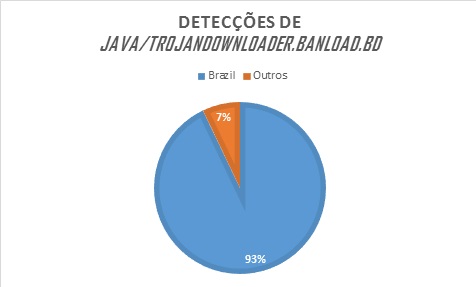

Dentro do mesmo período dos dados analisados acima, foram observados ciclos de infecções que variaram de acordo com as campanhas de phishing dos cibercriminosos.

Figura 3: Taxa de detecção de Java/TrojanDownloader.Banload durante o período de 9 de maio a 9 de junho deste ano.

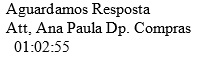

Uma das amostras sob análise do Laboratório da ESET América Latina, detectada como Java/TrojanDownloader.Banload.BD, consiste em um executável JAR que se instala no autorun do Windows e escreve scripts VB no disco, que são executados para realizar o download do payload final. Apesar dos metadados de arquivos serem passíveis de adulterações, a amostra possui uma data de criação em 06 de junho, o que se ajusta ao início de mais um ciclo de campanha de phishing. Essa amostra foi detectada em emails, supostamente relacionados a pedidos de orçamentos, com breves mensagens. Veja abaixo:

Figura 4: Detecções de Java/TrojanDownloader.Banload.BD entre 9 de maio e 9 de junho deste ano.

A maior parte das detecções desta família ocorreram no Brasil, como é possível observar no gráfico abaixo. Por isso, é fundamental estar sempre atento e seguir boas práticas de segurança.

Figura 5: Trecho de um email utilizado na campanha de phishing.

Evite infecções!

A prevenção é sempre a melhor forma para estar seguro e poder utilizar seu equipamento sem possíveis danos. Para evitar que algum phishing possa infectar seu computador, tenha sempre atenção aos emails recebidos, principalmente quando estão relacionados com algum evento notório, recente ou aqueles que demandem ações imediatas, frequentemente relacionadas com informações financeiras.

É importante garantir que seu sistema operacional, aplicações e proteções antimalware estejam sempre atualizados. É fundamental que as vacinas de sua proteção antimalware estejam na versão mais recentes e, preferencialmente, utilize proteção de firewall e inspeção de acesso web. Todas essas proteções são complementares para poder defender as diferentes camadas presentes na execução das aplicativos, potencializando ao máximo a proteção contra os malwares.

Proteja suas informações e seu equipamento. Outras dicas também podem ser encontras no nosso Guia de Segurança em Redes Sociais.