De acuerdo con nuestro último ESET Security Report, el 23% de las empresas de América Latina encuestadas fue víctima de al menos un intento de ataque de ransomware y las industrias o sectores que recibieron más intentos de ataque de ransomware fueron Petróleo/Gas/Minería (36%), Telecomunicaciones (31%), Servicios Públicos (30%), y Retail/Mayorista (29%).

En este post, mencionaremos tres de los grupos emergentes de ransomware que operan en la región. Sin olvidarnos de grupos conocidos como Rhysida y Medusa que siguen activos, podemos ver el surgimiento o crecimiento otros grupos que en lo que va del año llevaron adelante numerosos ataques.

Los grupos de ransomware están conformados por cibercriminales que lucran extorsionando a empresas y organizaciones. Mediante ataques e infección secuestran los datos de la víctima, mayoritariamente mediante encriptación, y piden rescate a cambio de la supuesta desencriptación. El impacto en lo económico de un ataque ransomware puede ser catastrófico para una compañía ya que las sumas solicitadas para el rescate son millonarias y valuadas en dólares

Los métodos de extorsión han ido variando, y los grupos no solo solicitan sumas de dinero para devolver la información, sino que también solicitan montos extra para no hacerla pública, y esta doble extorsión se ha vuelto común.

A continuación un detalle de 3 grupos ransomware que surgieron o han crecido en lo que va del 2024:

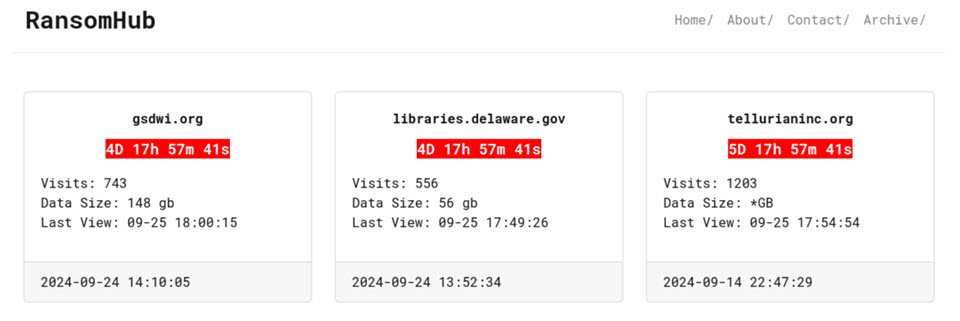

RansomHub

RansomHub surgió durante febrero de 2024, ofreciendo Ransomware as a Service (RaaS), lo que se anunció en un foro (RAMP) y se caracteriza por la evolución y actualización constante de sus técnicas y tácticas con el objetivo de evadir herramientas de seguridad así como la utilización de métodos de cifrado sofisticados.

Ransomhub, además, es capaz atacar diversos sistemas como Windows, macOS, Linux y entornos VMware ESXi, lo cual lo convierte en una amenaza versátil.

Entre sus ataques destacados se podría mencionar el que tuvo como blanco al Sistema de Cooperativas Financieras de Brasil (Sicoob).

Qiulong

La banda de ransomware Qiulong emergió durante el primer semestre del año y ha sido extremadamente activo, usualmente atacando a varias víctimas a la vez. Aparentemente, tienen el foco puesto en el sector salud, aunque se han visto víctimas de otros sectores.

Entre las víctimas conocidas de Brasil podemos mencionar a Clínica Brasileña Hominem, el Dr. Lincoln Graca Neto y Rosalvo Automoveis.

Se considera que el grupo es brasileño, por quienes son sus targets, aunque hay profesionales que se aventuran a pensar que quizás sea un grupo ya existente pero que ha decidido cambiar de nombre.

Sus métodos y forma de actuar (muy rápida) hacer pensar en que se trata de un grupo nuevo, pero aun la información sobre la banda es muy limitada.

Cumpliendo las tendencias, Qiulong utiliza la táctica de doble extorsión, cifrando los datos de las victimas exfiltrando datos, para luego requerir rescates.

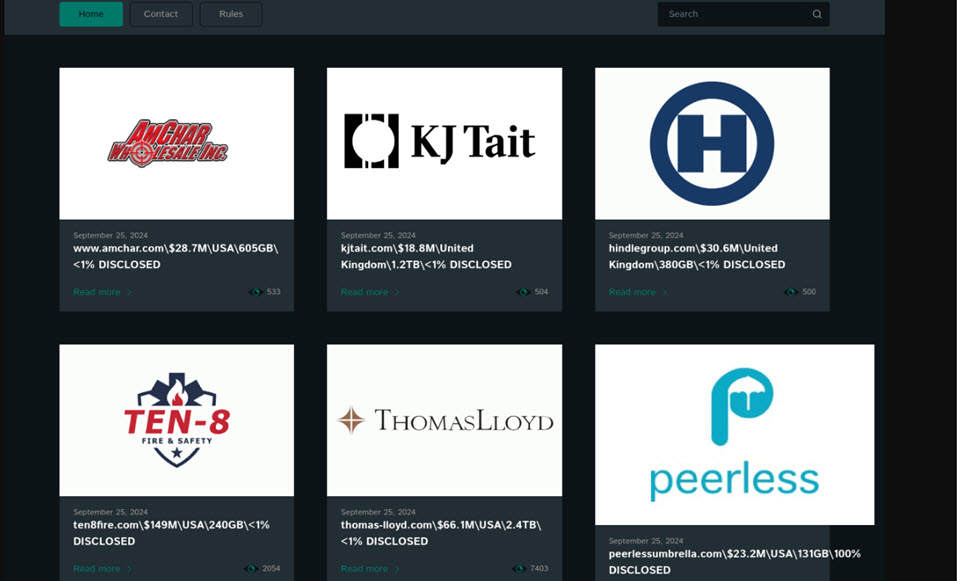

Cactus

Esta amenaza, aunque está presente desde 2023, hemos visto un crecimiento importante en el último tiempo, con mayores números de ataques en países de la región como México y Chile, aunque se lo ha visto realizar numerosas acciones también en otros países.

Al igual que los anteriores, sigue la tendencia de exfiltración de datos y cifrado, con la respectiva doble extorsión que, por cierto, se ha llevado varias veces adelante mediante el servicio de mensajería TOX.

Sus ataques se caracterizan por contar con varias etapas y ser cada vez más sofisticados. Por lo general inician mediante el compromiso de redes y luego introducen herramientas de acceso remoto, también explotan vulnerabilidades conocidas de VPNs.

Cómo protegerse contra el ransomware

Protegerse del ransomware implica un efoque transversal, a algunos consejos son:

- Implementación de la autenticación multifactor (MFA) para fortalecer la seguridad al reducir en gran medida el riesgo de accesos indebidos, en caso de compromiso de contraseñas.

- Backups periódicos: son clave para minimizar el impacto del ransomware. En tanto se protegería la disponibilidad de la info en caso de ser víctima. Es importante cifrar los backups y controlarlos en forma periódica.

- Mantenerse actualizado sobre las últimas amenazas y tendencias de seguridad.

- Capacitar al personal en buenas prácticas de seguridad para prevenir riesgos y amenazas.