Im Jahr 2014 wurden durch eine Datenpanne Informationen von drei Milliarden Yahoo-Nutzern preisgegeben. 2016 wurden sensible private Informationen von Sony Pictures-Mitarbeitern sowie Tausende von Unternehmensdokumenten veröffentlicht. Was haben diese beiden Angriffe gemeinsam? Beide begannen mit einer Phishing-E-Mail.

E-Mail-Bedrohungen sind nach wie vor eine der häufigsten Möglichkeiten für Angreifer, an sensible Daten zu gelangen oder Malware zu installieren. Während die meisten bekannten Fälle von Phishing auf anonyme Benutzer abzielen, können die Angreifer auch E-Mails mit gefälschten Links oder Dateien verwenden, um bestimmte Personen anzusprechen, die im Besitz sensibler Informationen sind. Wie ESET-Forscher betonen, ist diese Art von Bedrohung im Jahr 2022 im Vergleich zum Vorjahr um fast 30 % angestiegen. Und da KI-Sprachmodelle das Verfassen von E-Mails erleichtern, stehen die Chancen gut, dass diese Zahlen noch weiter ansteigen werden!

Phishing-Angriffe sind eine Form des Social Engineering, die uns mit einem Gefühl der Dringlichkeit und Neugierde reagieren lässt. Wir alle können Opfer dieser Art von Angriffen werden, aber wir können auch lernen, sie zu vermeiden. Werfen wir einen Blick auf einige Beispiele aus dem wirklichen Leben für die häufigsten Phishing-Angriffe, mit denen wir ausgetrickst werden.

1. "Ihre Sitzung ist abgelaufen. Klicken Sie hier, um sich erneut anzumelden".

Einige der gängigsten Phishing-Links und -Taktiken informieren Sie nur kurz darüber, dass Sie angeblich von einem Konto abgemeldet wurden, und fordern Sie auf, Ihre Anmeldedaten einzugeben. Wenn Sie auf den Link klicken, gelangen Sie auf eine Website, die der echten Website sehr ähnlich sieht. Der Unterschied besteht jedoch darin, dass die Eingabe Ihrer Anmeldedaten sofort an die Angreifer weitergeleitet wird, die dann damit auf Ihre echten Konten und Daten zugreifen. In vielen Fällen loggen sie sich in Ihr Konto ein und ändern das Kennwort, um zu verhindern, dass Sie Zugang erhalten.

Diese Technik beruht auf der Gewohnheit der Benutzer, automatisch auf solche Nachrichten zu reagieren, ohne über den Inhalt nachzudenken oder auf die typischen Anzeichen einer Phishing-E-Mail/Nachricht zu achten. (Mehr über diese Anzeichen erfahren Sie hier).

Im vergangenen Jahr warnte GitHub Security beispielsweise vor E-Mails, die sich als die beliebte CI/CD-Plattform für Softwareentwicklung CircleCI ausgaben. Die Betrüger schickten eine Nachricht mit dem Hinweis "Session expired" (Sitzung abgelaufen) und baten um eine neue Anmeldung mit den GitHub-Anmeldedaten: "We have noticed some unusual activity on your account. Please verify this." ("Wir haben ungewöhnliche Aktivitäten auf Ihrem Konto erkannt. Bitte bestätigen Sie diese.").

Mit diesem Trick versuchen die Betrüger, ein Gefühl der Dringlichkeit zu erwecken. Wer würde nicht den plötzlichen Verlust eines Kontos vermeiden wollen, nicht wahr? In der Regel geben sich diese E-Mails als Nachrichten von legitimen Diensten wie Amazon, PayPal usw. aus.

Ende 2018 warnte beispielsweise die Federal Trade Commission (FTC) der Vereinigten Staaten vor Phishing-E-Mails, die sich als der Streaming-Riese Netflix ausgaben. In diesen E-Mails wurde behauptet, dass ein Konto wegen eines Fehlers bei den Zahlungsdaten auf Eis gelegt wurde, und die Nutzer wurden aufgefordert, ihre Rechnungsdaten über einen eingebetteten Link zu aktualisieren, der natürlich bösartig war und dazu diente, Anmeldedaten zu stehlen.

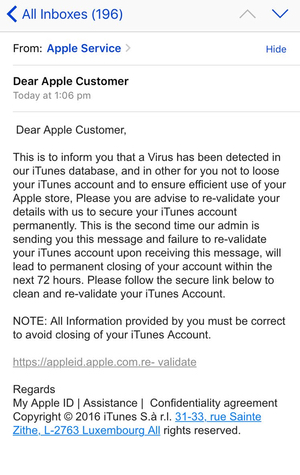

In ähnlicher Weise wurden 2016 Apple-Kunden ins Visier genommen, als Betrüger versuchten, ihre persönlichen Daten mit Phishing-E-Mails zu stehlen, in denen behauptet wurde, die Nutzer müssten ihre Kontodaten erneut bestätigen, weil in der iTunes-Datenbank von Apple "ein Virus" gefunden worden sei.

Spam E-Mail

2. "Sie müssen dringend eine Zahlung leisten"

Das Imitieren von E-Mail-Konten von Unternehmen ist seit langem ein beliebtes Mittel von Spearphishing-Kampagnen, die nicht auf anonyme Personen abzielen, sondern auf eine bestimmte Person oder eine Gruppe von Mitarbeitern eines bestimmten Unternehmens.

Vor dem Versand dieser betrügerischen E-Mails lernen die Betrüger so viel wie möglich über die Unternehmensstrukturen, das Erscheinungsbild, die Sprache usw. eines Unternehmens, um die Phishing-E-Mail fast ununterscheidbar von einer echten E-Mail zu machen.

Einige dieser E-Mails zielen speziell auf Mitarbeiter ab, die für den Umgang mit Bargeld und Finanzangelegenheiten zuständig sind. Sie geben sich als der CEO oder ein anderer Vorgesetzter aus, der befugt ist, eine Geldüberweisung anzuordnen, und fordern das Opfer auf, Geld auf ein bestimmtes Konto zu überweisen, das angeblich dem CEO oder vielleicht dem Unternehmen gehört.

Im Jahr 2018 wurde die kanadische Stadt Ottawa mit Hilfe von CEO-Fraud um über 100.000 CA$ betrogen. Unter dem Vorwand einer Anfrage des Stadtmanagers erhielt der Stadtkämmerer eine gefälschte E-Mail, um den Betrag zu überweisen, der dann in den Taschen der Betrüger landete.

Die gierigen Betrüger versuchten auch ein zweites Mal, den Kämmerer zu täuschen, doch als sie eine weitere E-Mail erhielten, war der Manager persönlich anwesend und wurde Zeuge. Nach der Frage, ob der Antrag rechtmäßig sei, flog der Betrug auf, und die Gauner wurden ertappt.

3. "Sehr geehrter Antragsteller..."

Diese Phishing-E-Mails oder -Nachrichten locken mit gefälschten Stellenangeboten. Sie verleiten potenzielle Opfer dazu, auf einen Phishing-Link zu klicken oder bösartige Dateien zu öffnen, die zusammen mit einer E-Mail-Nachricht verschickt werden, in der das Opfer beispielsweise aufgefordert wird, ein Konto zu erstellen und seine persönlichen Daten einzugeben, um sich für die Stelle zu bewerben.

So hat die Lazarus-Bedrohungsgruppe zahlreiche solcher Kampagnen durchgeführt, wie z. B. Operation DreamJob, die erst kürzlich von ESET-Forschern entdeckt wurde und ihre Opfer mit gefälschten Jobangeboten lockte.

Solche Betrügereien gibt es auch auf beliebten Stellenbörsen. Versuchen Sie daher immer zu überprüfen, ob der Headhunter, der Sie kontaktiert hat, oder das Jobangebot, das Sie sehen, legitim ist.

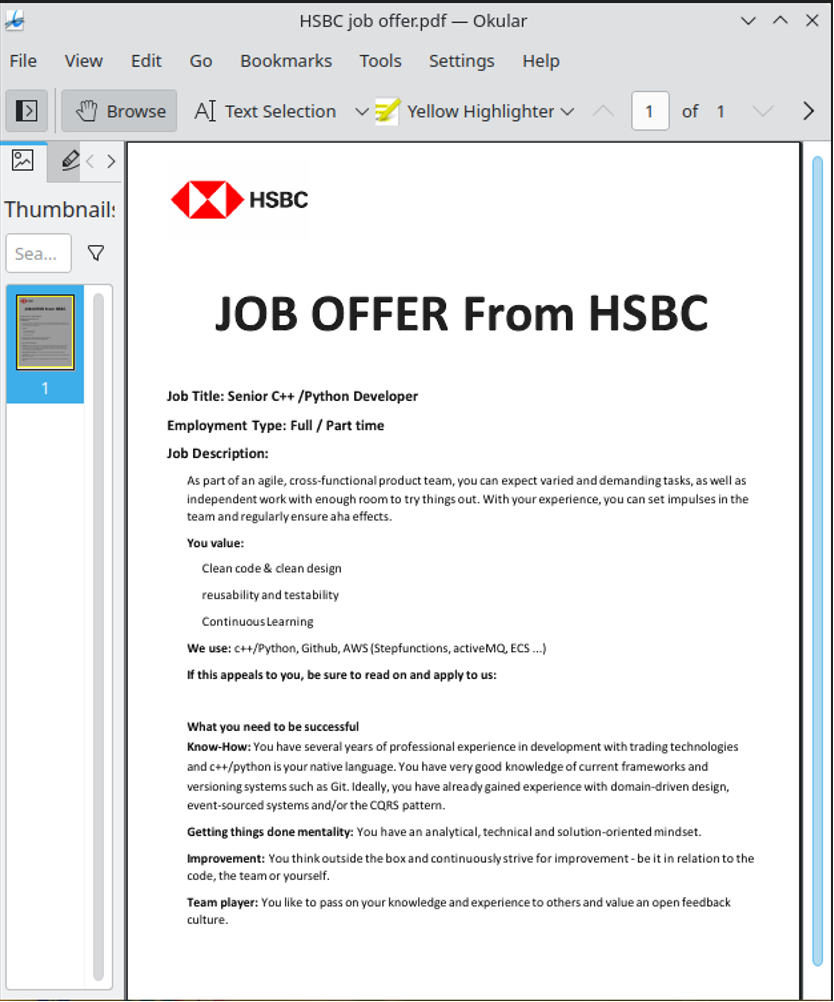

Die jüngste Kampagne richtete sich an Linux-Nutzer mit einer ZIP-Datei, die ein gefälschtes HSBC-Stellenangebot als Köder enthielt.

4. "Aufgrund der aktuellen Situation..."

Phishing nimmt auch in Zeiten von Großereignissen - sei es ein Sportereignis oder eine humanitäre Krise - zu.

Anfang 2023 führte die Gruppe Fancy Bear beispielsweise eine E-Mail-Kampagne im Zusammenhang mit dem Krieg in der Ukraine durch. Die E-Mails enthielten eine bösartige RTF-Datei mit dem Titel "Nuclear Terrorism A Very Real Threat" (Nuklearer Terrorismus eine sehr reale Bedrohung), die, sobald sie geöffnet wurde, nicht nur den Computer kompromittierte, sondern auch einen Blog der angesehenen Denkfabrik Atlantic Council enthielt, in dem es hieß, dass die Wahrscheinlichkeit, dass Putin im Krieg in der Ukraine Atomwaffen einsetzt, sehr gering ist - das genaue Gegenteil der Behauptung im Namen des Dokuments, die die Opfer zum Öffnen der Datei veranlasste.

5. "Frohe Weihnachten!"

Vor und während der Feiertage stören Betrüger oft den Einkaufsbummel mit E-Mails, die sich als Nachrichten von seriösen Anbietern ausgeben. Die E-Mails enthalten Angebote, die im Wortsinne zu schön sind, um wahr zu sein, oder erwecken ein falsches Gefühl der Dringlichkeit, um das Last-Minute-Angebot zu ergattern!

Eine weitere Methode der Betrüger ist das Versenden von E-Mails mit bösartigen Dateien, die sich auf Feiertage beziehen, wie z. B. Weihnachtskarten, Geschenkgutscheine usw.

6. "Wir sind nicht in der Lage, Ihre Steuererklärung zu bearbeiten".

Es gibt nur wenige Dinge auf dieser Welt, die sicher sind - der Tod, die Steuern und Phishing-E-Mails während der Steuersaison. Da die Menschen ihre Steuererklärung abgeben, ist es nicht verwunderlich, dass sie eine E-Mail von einer Steuerbehörde erhalten.

Betrüger nutzen diese Situation aus, indem sie Phishing-E-Mails mit gefälschten Nachrichten der Steuerbehörde versenden. In der Regel behaupten sie, dass einige Informationen fehlen, und bitten um zusätzliche persönliche oder finanzielle Angaben.

In anderen E-Mails wird eine Rückerstattung angeboten und gleichzeitig nach Kreditkarteninformationen gefragt.

7. Keine Antwort erforderlich

Manche Phishing-E-Mails haben nur wenig oder gar keinen Inhalt und verleiten Sie dazu, eine angehängte Datei zu öffnen, um mehr über die Angelegenheit zu erfahren.

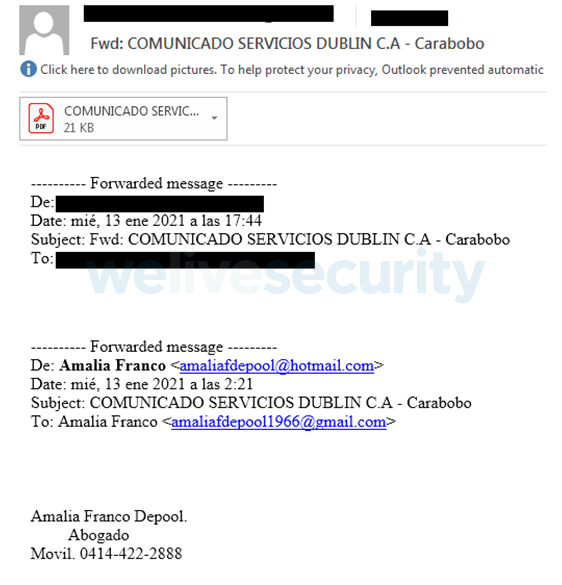

So deckte ESET Research im Jahr 2021 eine bösartige Kampagne auf, die auf Unternehmensnetzwerke in spanischsprachigen Ländern abzielte und kurze E-Mails mit PDF-Anhängen verwendete.

Der Betreff der E-Mail kann so einfach sein wie in diesem Fall: "Services Statement Dublin"; außer einer Signatur und einem Mobiltelefonkontakt in Venezuela gab es keine Nachricht.

Der Anhang ist eine einfache PDF-Datei ohne zusätzlichen Informationswert, enthält aber einen Link, der die Opfer zu Cloud-Speicherdiensten weiterleitet, von denen die Malware heruntergeladen werden kann.

Wie man sich vor Phishing-E-Mails schützen kann

- Lesen Sie die E-Mail sorgfältig. Klicken Sie nicht automatisch auf irgendetwas.

- Prüfen Sie, ob die E-Mail-Adresse mit der echten Domäne übereinstimmt.

- Seien Sie vorsichtig bei unerwarteten, plötzlichen E-Mails von einer Bank, einem Lieferanten oder einer anderen Organisation.

- Achten Sie auf "rote Flaggen", z. B. dringende oder bedrohliche E-Mails, die eine sofortige Antwort erfordern, oder Anfragen nach Anmeldedaten, persönlichen und finanziellen Informationen. Zahlreiche Grammatik-, Rechtschreib- und Tippfehler sind ebenfalls ein rotes Tuch.

- Vergleichen Sie die angehängte URL mit der entsprechenden Domain eines seriösen Unternehmens oder einer Organisation. Wenn Ihnen etwas Verdächtiges auffällt, klicken Sie es nicht an.

- Achten Sie auf Angebote, die zu schön sind, um wahr zu sein, und auf unerwartete Geschenke und seien Sie äußerst misstrauisch!

- Schicken Sie kein Geld übereilt. Wenn Ihr Vorgesetzter Sie plötzlich um eine solche Überweisung bittet, sprechen Sie ihn direkt an.

- Installieren Sie ein Cybersicherheitsprodukt mit integrierten Anti-Phishing-Tools.

Phishing-E-Mails sind eine weit verbreitete Bedrohung, und selbst IT-Fachleute können auf diese Masche hereinfallen. Glücklicherweise sind die meisten dieser E-Mails recht einfach zu erkennen, wenn Sie den Drang beherrschen, auf Links zu klicken oder Anhänge zu öffnen, bevor Sie den Absender bestätigen.